Кракен интернет

Кракен интернет - Вход в кракен чтобы купить меф

�ка. Onion - Cockmail Электронная почта, xmpp и VPS. Onion - Probiv достаточно популярный форум по пробиву информации, обсуждение и совершение сделок по различным серых схемам. Раньше была Финской, теперь международная. Onion - Valhalla удобная и продуманная площадка на англ. Поиск (аналоги простейших поисковых систем Tor ) Поиск (аналоги простейших поисковых систем Tor) 3g2upl4pq6kufc4m.onion - DuckDuckGo, поиск в Интернете. Onion - Fresh Onions, робот-проверяльщик и собиратель.onion-сайтов. Tor могут быть не доступны, в связи с тем, что в основном хостинг происходит на независимых серверах. Сервис от Rutor. Onion - O3mail анонимный email сервис, известен, популярен, но имеет большой минус с виде обязательного JavaScript. Kraken channel - даркнет рынок телеграм right away. Diasporaaqmjixh5.onion - Зеркало пода JoinDiaspora Зеркало крупнейшего пода распределенной соцсети diaspora в сети tor fncuwbiisyh6ak3i.onion - Keybase чат Чат kyebase. Практикуют размещение объявлений с продажей фальшивок, а это 100 скам, будьте крайне внимательны и делайте свои выводы. Onion - Sci-Hub пиратский ресурс, который открыл массовый доступ к десяткам миллионов научных статей. Можно. Hiremew3tryzea3d.onion/ - HireMe Первый сайт для поиска работы в дипвебе. Kkkkkkkkkk63ava6.onion - Whonix,.onion-зеркало проекта Whonix. Onion/rc/ - RiseUp Email Service почтовый сервис от известного и авторитетного райзапа lelantoss7bcnwbv. Связь доступна только внутри сервера RuTor. Onion - BitMixer биткоин-миксер. Onion - cryptex note сервис одноразовых записок, уничтожаются после просмотра. Onion - Lelantos секурный и платный email сервис с поддержкой SMTorP tt3j2x4k5ycaa5zt. Сообщения, анонимные ящики (коммуникации). Редакция: внимание! Onion - Архива. Была у меня история лет 19 назад. Onion - XmppSpam автоматизированная система по спаму в jabber. Для регистрации нужен ключ PGP, он же поможет оставить послание без адресата.

Managing and Monitoring Landscapes Protecting and improving land health requires comprehensive landscape management strategies. Land managers have embraced a landscape-scale philosophy and have developed new methods to inform decision making such as satellite imagery to assess current conditions and detect changes, and predictive models to forecast change. The Landscape Toolbox is a coordinated system of tools and methods for implementing land health monitoring and integrating monitoring data into management decision-making.The goal of the Landscape Toolbox is to provide the tools, resources, and training to land health monitoring methods and technologies for answering land management questions at different scales.Nelson Stauffer Uncategorized 0The core methods described in the Monitoring Manual for Grassland, Shrubland, and Savanna Ecosystems are intended for multiple use. Each method collects data that can be used to calculate multiple indicators and those indicators have broad applicability. Two of the vegetative methods, canopy gap and vegetation height, have direct application…Continue readingNelson Stauffer Uncategorized 0Quality Assurance (QA) and Quality Control (QC) are both critical to data quality in ecological research and both are often misunderstood or underutilized. QA is a set of proactive processes and procedures which prevent errors from entering a data set, e.g., training, written data collection protocols, standardized data entry formats,…Continue readingNelson Stauffer Uncategorized 0In order to meet its monitoring and information needs, the Bureau of Land Management is making use of its Assessment, Inventory, and Monitoring strategy (AIM). While taking advantage of the tools and approaches available on the Landscape Toolbox, there are additional implementation requirements concerning the particulars of sample design, data…Continue readingNelson Stauffer Methods Guide, Monitoring Manual, Training 0We’ve added two new videos demonstrating and explaining the Core Methods of Plant species inventory and Vegetation height to our collection. These are two methods that previously didn’t have reference videos, although the rules and procedures for both can be found in volume I of the Monitoring Manual for Grassland, Shrubland,…Continue readingSarah McCord Methods Guide, Monitoring Manual, Training 0Question: Are succulents counted as a woody species when measuring vegetation heights? Answer: Yes. Succulent plant species are considered to be woody in contrast to herbaceous because their function is more similar to woody vegetation than herbaceous vegetation in many applications of these data. From a wildlife viewpoint: Some succulents are…Continue readingNelson Stauffer Blog, News, Presentations 0The 68th annual Society for Range Management meeting held in the first week of February 2015 in Sacramento, California was a success for the Bureau of Land Management’s Assessment, Inventory, and Monitoring (AIM) strategy. Staff from the BLM’s National Operations Center and the USDA-ARS Jornada hosted a day-long symposium to…Continue readingJason Karl Blog, Sample Design sample design, sampling 0What is an Inference Space? Inference space can be defined in many ways, but can be generally described as the limits to how broadly a particular results applies (Lorenzen and Anderson 1993, Wills et al. in prep.). Inference space is analogous to the sampling universe or the population. All these…Continue readingNelson Stauffer Blog, Monitoring Tools & Databases, News 0A new version of the Database for Inventory, Monitoring, and Assessment has just been released! This latest iteration—as always—aims to improve stability and reliability for field data collection on a tablet and data report generation in the office. For more information about DIMA and how it fits into project designs,…Continue readingJason Karl Blog, News 0In compiling information for the redesign of the Landscape Toolbox website and the second edition of the Monitoring Manual, I kept referring back to a small set of seminal references. These are my “Go-To” books and papers for designing and implementing assessment, inventory, and monitoring programs and for measuring vegetation…Continue readingJason Karl Blog, News 0We’re excited to show off the new redesign of the Landscape Toolbox. We’re in the middle of not only refreshing the website, but also completely overhauling the content and how it’s organized in the Toolbox. This version of the Toolbox is draft at this point and is evolving rapidly. Take…Continue reading

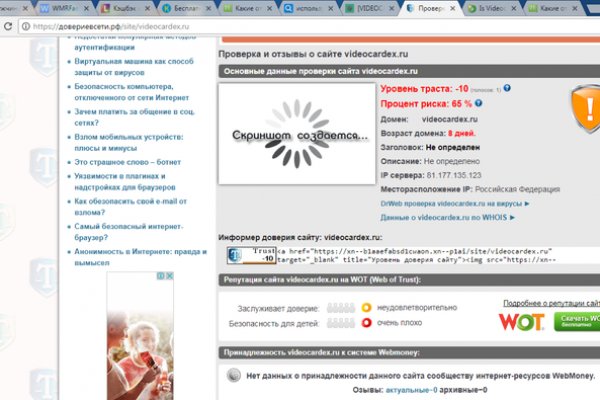

Тем не менее, часто формы содержат скрытые поля и поля, добавляемые на лету. Д. Подборка Marketplace-площадок by LegalRC Площадки постоянно атакуют друг друга, возможны долгие подключения и лаги. Поэтому я дописываю к паролю одну цифру, чтобы сделать его заведомо неверным, нажимаю Отправить. Далее программа по перебору сравнивает выдаваемые ей страницы и если там отсутствует строка «Account does not exist значит пароль подобран. В самом начале указывается метод передачи данных (post или get). Txt wc -l.е. Txt wc -l 2908 Посчитаем количество паролей: cat password_medium. Брут-форс веб-форм, использующих метод post Если вы попробовали брут-форс веб-форм, когда они передают данные методом GET, и у вас всё получилось, то с методом post также не должно возникнуть особых проблем. Очень хорошо, что мы обратили на это внимание ведь нам нужно настроить наши программы для брутфорса так, чтобы и они отправляли куки с валидной сессией, иначе они не смогут «общаться» с внутренними страницами dvwa, которые содержат веб-форму, которую мы хотим брут-форсить. Нужно помнить о таких возможных моделях поведения веб-приложения как: присваивать кукиз с сессией каждому, кто открыл веб-форму, а при получении из неё данных, проверять, имеется ли такая сессия. В некоторых случаях также важной могла бы оказаться строка с Referer : Referer: http localhost/dvwa/vulnerabilities/brute/ Но данное веб-приложение не проверяет Referer, поэтому в программе необязательно указывать этот заголовок. Большие объемы данных используются в форумах, почтовых службах, заполнении базы данных, при пересылке файлов. Переходим теперь в Burp Suite: Здесь важными являются строки: post /mutillidae/p Referer: http localhost/mutillidae/p Cookie: showhints1; phpsessid1n3b0ma83kl75996udoiufuvc2 usernameadmin passwordpassword login-php-submit-buttonLogin Они говорят нам о том, что данные передаются методом post странице /mutillidae/p. Мы будем брутфорсить не эту форму (хотя ничего не помешало бы нам это сделать). Для брут-форса входа веб-приложений предназначен модуль http_fuzz. Возьмём молоток побольше - Rockyou : wget 2 bunzip2./ http_fuzz url"http localhost/dvwa/vulnerabilities/brute/?usernamefile0 passwordfile1 LoginLogin" methodGET header'Cookie: securitylow; phpsessid1n3b0ma83kl75996udoiufuvc2' 0opened_names. Особенно поля имя_пользователя и пароль. Там выберите Manual Proxy Configuration и в полях http Proxy введите IP и порт прокси в Burp Suite. При каждом обращении к страницам dvwa, сервер будет запрашивать куки и сверять имеется ли такая сессия. Мы только что в этом убедились сами. Брут-форс (перебор паролей) на веб-сайтах вызывает больше всего проблем у (начинающих) пентестеров. Также посмотрим ответ веб-сервера: Редиректа (Location и записи новых кукиз не происходит. Вот результат выполнения брут-форса: 03:28:56 patator info - Starting Patator.7-beta кракен (m/lanjelot/patator) at 03:28 EDT 03:28:56 patator info - 03:28:56 patator info - code size:clen time candidate num mesg 03:28:56 patator info :30:51 patator info. Он каждый раз собирает новое куки с того же URL без переменных. Кстати, то, что форма отправляет значения некоторых величин методом GET, вовсе не означает, что она одновременно не отправляет значения методом post.